2026년 AI 사이버보안: 방어와 공격이 동시에 진화한다

IBM의 2026 X-Force 위협 인텔리전스 보고서에 따르면, 사이버 범죄자들은 이제 AI 도구를 활용해 기존보다 훨씬 빠르게 보안 취약점을 찾아내고 있습니다. 동시에, 방어 측도 AI를 무기로 삼아 위협 탐지 속도와 정확도를 극적으로 높이고 있습니다. 2026년 사이버보안의 핵심 키워드는 바로 "AI vs AI" — AI 기반 공격 대 AI 기반 방어의 군비 경쟁입니다. 이 글에서는 최신 트렌드, 핵심 기술, 그리고 실무자가 바로 활용할 수 있는 전략을 완벽 정리합니다.

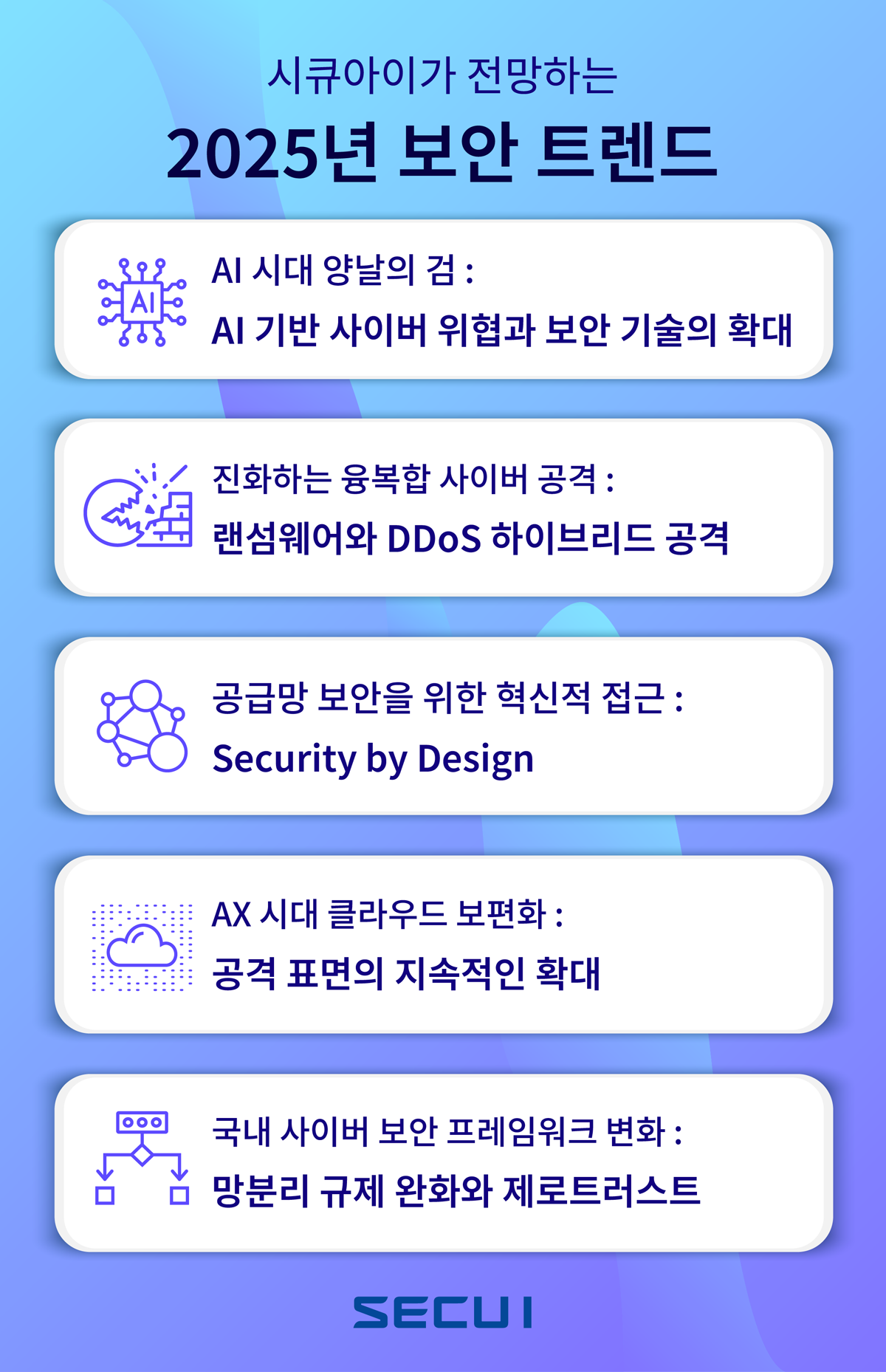

2026 사이버보안 주요 트렌드

1. AI 가속 공격 — 해커도 AI를 쓴다

IBM X-Force 보고서는 충격적인 사실을 드러냅니다. 사이버 범죄자들이 AI를 이용해:

- 취약점 자동 발견: 기존 수동 방식 대비 수십 배 빠르게 보안 허점 스캔

- AI 피싱 생성: 개인화된, 문법적으로 완벽한 피싱 이메일을 대량 자동 생성

- 딥페이크 소셜 엔지니어링: 음성·영상 딥페이크로 CEO나 임원을 사칭하는 정교한 사기

- 멀웨어 자동 변형: AI가 탐지를 피하기 위해 악성 코드를 실시간으로 변형

결과적으로 평균 취약점 악용 시간이 2024년 대비 40% 단축됐다는 분석입니다.

2. AI 방어: 더 빠르고, 더 똑똑하게

방어 측도 가만히 있지 않습니다. AI 기반 보안 솔루션의 핵심 능력:

- 행동 이상 탐지(Behavioral Anomaly Detection): 정상 행동 패턴을 학습하고 미세한 이상 징후를 즉시 포착

- 예측적 위협 모델링: 과거 공격 데이터를 분석해 다음 공격 벡터를 사전 예측

- 자동화된 인시던트 대응: AI 에이전트가 경보 분류→조사→격리→복구까지 자동 처리

- 알림 피로 감소: AI가 수만 개의 보안 경보를 자동 분류해 진짜 위협만 SOC 팀에 전달

3. Zero Trust 2.0 — AI로 강화된 신뢰 없음

Zero Trust 아키텍처는 "절대 신뢰하지 않고, 항상 검증한다"는 원칙으로 2026년 보안의 표준이 됐습니다. 2.0 버전에서는 AI가 결합되어:

- 동적 접근 제어: 사용자 행동, 디바이스 상태, 네트워크 맥락을 실시간 분석해 접근 권한을 동적으로 조정

- 신원 기반 보안: IBM X-Force에 따르면 2026년 사이버 공격의 주요 진입점은 취약한 자격 증명(Credentials) — AI가 비정상 로그인 패턴을 즉시 탐지

- 마이크로 세그멘테이션: AI가 네트워크를 초세분화하여 침해 발생 시 측면 이동(Lateral Movement) 차단

NVIDIA의 산업용 AI 사이버보안

NVIDIA는 2026년 산업 제어 시스템(OT/ICS)의 사이버보안에 AI를 도입하는 대형 협업을 발표했습니다. Akamai, Forescout, Palo Alto Networks, Xage Security, Siemens와 협력해 발전소·공장·수도 시스템 등 핵심 인프라를 AI로 보호합니다.

NVIDIA AI 보안의 핵심

- 가속 컴퓨팅: GPU 가속으로 실시간 위협 탐지 속도를 CPU 대비 수십 배 향상

- OT/IT 통합 가시성: 산업 장비와 IT 시스템을 아우르는 통합 보안 모니터링

- 엣지 AI 배포: 인터넷이 연결되지 않은 격리된 산업 환경에서도 AI 보안 실행

2026년 핵심 AI 보안 기술 스택

| 카테고리 | 주요 도구/솔루션 | 핵심 기능 |

|---|---|---|

| SIEM/XDR | Microsoft Sentinel, CrowdStrike Falcon XDR | AI 기반 위협 상관분석, 자동 대응 |

| ID 보안 | Okta AI, Microsoft Entra ID | 비정상 로그인 탐지, MFA 자동화 |

| 네트워크 보안 | Darktrace, Vectra AI | AI 기반 네트워크 행동 분석 |

| 위협 인텔리전스 | IBM X-Force, Recorded Future | 글로벌 위협 데이터 수집·분석 |

| 에이전트 보안 | Palo Alto XSIAM, Stellar Cyber | 자율 인시던트 대응 자동화 |

개발자·IT 담당자를 위한 2026 AI 보안 실천 가이드

1. AI 애플리케이션 보안 기본 수칙

AI를 도입한 조직이라면 반드시 확인해야 할 보안 체크리스트:

- ✅ LLM 입력 검증: 프롬프트 인젝션 공격을 막기 위한 입력 필터링 적용

- ✅ AI 출력 검증: AI 응답에 악성 코드나 민감 데이터가 포함되지 않도록 출력 필터 구현

- ✅ 최소 권한 원칙: AI 에이전트에는 필요한 최소한의 시스템 접근 권한만 부여

- ✅ AI 활동 로깅: 모든 AI 요청·응답을 감사 로그로 기록

2. Zero Trust 구현 단계별 로드맵

- 식별 및 자산 파악: 모든 사용자, 디바이스, 애플리케이션, 데이터 흐름 매핑

- MFA 전면 도입: 모든 계정에 다중 인증 적용 (특히 관리자 계정)

- 마이크로 세그멘테이션: 네트워크를 기능별로 분리하여 침해 범위 제한

- 지속적 모니터링: AI 기반 SIEM/XDR으로 24/7 이상 탐지

- 자동화된 대응 플레이북: 일반적인 위협에 대한 AI 자동 대응 시나리오 사전 정의

3. AI 보안 도구 무료 시작하기

# 오픈소스 AI 보안 도구들

# 1. Wazuh - AI 강화 오픈소스 SIEM

docker run -d --name wazuh wazuh/wazuh-manager

# 2. OpenCTI - 오픈소스 위협 인텔리전스 플랫폼

git clone https://github.com/OpenCTI-Platform/opencti.git

cd opencti && docker-compose up -d

# 3. Suricata - AI 기반 네트워크 침입 탐지

apt-get install suricata

suricata -c /etc/suricata/suricata.yaml -i eth0

2026년 AI 보안의 미래 전망

Calmops의 2026 사이버보안 트렌드 분석은 명확한 방향을 제시합니다: "Zero Trust 원칙을 수용하고, 위협 탐지에 AI를 활용하며, 강력한 신원 보안을 유지하는 조직이 현대 위협에 맞서 가장 잘 방어할 수 있다."

AI가 공격 도구가 되는 시대에, AI를 방어에 활용하지 않는 것은 선택이 아닌 위험입니다. IBM X-Force의 경고처럼 사이버 범죄자들이 기본 보안 허점을 그 어느 때보다 빠르게 악용하는 지금, AI 기반 탐지·대응·예측 체계를 구축하는 것이 2026년 보안 담당자의 최우선 과제입니다.